Tűzfal, IDS, IPS: Mi a különbség?

A tűzfal, az IPS és az IDS abban különbözik egymástól, hogy a tűzfal a biztonsági szabályokon alapuló forgalomszűrőként működik, az IPS aktívan blokkolja a fenyegetéseket, az IDS pedig figyeli és figyelmeztet a lehetséges biztonsági jogsértésekre, incidensekre.

A tűzfal határozza meg a hálózati forgalom határait, előre meghatározott protokollok alapján blokkolja vagy engedélyezi az adatokat. Az IDS figyeli a hálózati tevékenységeket, és minden szabálytalanságot megjelöl felülvizsgálatra, anélkül, hogy közvetlenül befolyásolná az adatáramlást. Az IPS asszertív szerepet játszik, nemcsak észleli, hanem meg is akadályozza, hogy az azonosított fenyegetések veszélybe sodorják a hálózatot.

Mi az a tűzfal?

A tűzfal egy hálózati biztonsági megoldás, amely előre meghatározott biztonsági szabályok alapján ellenőrzi és szabályozza a forgalmat, ennek megfelelően engedélyezi, megtagadja vagy elutasítja a forgalmat.

A tűzfalak ellenőrző pontként működnek a belső hálózatok és a lehetséges külső fenyegetések között. Meghatározott biztonsági protokollok alapján elemzik az adatcsomagokat. Ezektől a protokolloktól függően a tűzfalak határozzák meg, hogy engedélyezni vagy megtagadni kell-e az adatokat.

Az interneten minden adat hálózati csomagokban halad. A tűzfalak ezeket a csomagokat egy sor szabály szerint értékelik, és blokkolják őket, ha nem felelnek meg. Ezek az adatcsomagok, amelyek az internetes tranzithoz vannak kialakítva, alapvető információkat tartalmaznak, beleértve a forrásukat, a célállomásukat és a hálózaton keresztüli utazásukat meghatározó egyéb fontos adatokat.

Mi az a behatolásérzékelő rendszer (IDS)?

A behatolásérzékelő rendszer (IDS) azonosítja a hálózati rendszerek potenciális fenyegetéseit és gyengeségeit. Az IDS megvizsgálja a hálózati forgalmat, és figyelmezteti a rendszergazdákat a gyanús tevékenységekre anélkül, hogy beavatkozna az adatátvitelbe.

Az IDS-ek a fő forgalmi áramláson kívül helyezkednek el. Jellemzően úgy működnek, hogy tükrözik a forgalmat a fenyegetések felmérése érdekében, és megőrzik a hálózati teljesítményt duplikált adatfolyam elemzésével. Ez a beállítás biztosítja, hogy az IDS zavartalan megfigyelő maradjon.

Az IDS rendszerek különféle formákban léteznek, beleértve a hálózati behatolásérzékelő rendszert (NIDS), a gazdagép alapú behatolásérzékelő rendszert (HIDS), a protokoll alapú (PIDS), az alkalmazásprotokoll alapú (APIDS) és a hibridet. Az IDS-észlelési módszereknek is van egy alcsoportja. A két leggyakoribb változat az aláírás alapú IDS és az anomália alapú IDS.

Az IDS különbséget tesz a szokásos hálózati műveletek és a rendellenes, potenciálisan káros tevékenységek között. Ezt úgy éri el, hogy kiértékeli a forgalmat a visszaélések és a szokatlan viselkedés ismert mintái alapján, a hálózati protokollok és az alkalmazások viselkedésének inkonzisztenciáira összpontosítva.

Mi az a behatolás-megelőzési rendszer (IPS)?

A behatolásgátló rendszerek (IPS) dinamikus biztonsági megoldások, amelyek elfogják és elemzik a rosszindulatú forgalmat. Megelőzően működnek, hogy csökkentsék a fenyegetéseket, mielőtt behatolnának a hálózati védelembe. Ez csökkenti a biztonsági csapatok munkaterhét.

Az IPS-eszközök különösen hatékonyak a sebezhetőségek kiaknázására irányuló kísérletek azonosításában és megállításában. Gyorsan fellépnek, hogy megakadályozzák ezeket a fenyegetéseket, gyakran áthidalva a szakadékot a sebezhetőség és a javítás telepítése között. A hálózati biztonság fejlődésével az IPS funkciók szélesebb rendszerekbe integrálódnak, mint például az egységes fenyegetéskezelő eszközök és a következő generációs tűzfalak. A modern IPS-eszközök a felhőalapú szolgáltatásokra is kiterjednek.

Az IPS elhelyezése a hálózati forgalom közvetlen útjában van. Ez lehetővé teszi az IPS számára, hogy valós időben vizsgálja meg a fenyegetéseket, és reagáljon rájuk, ellentétben prekurzora, az IDS passzív megfigyelési megközelítésével. Az IPS rendszerint közvetlenül a tűzfalon túl helyezkedik el, és megvizsgálja a bejövő adatokat, és szükség esetén automatikus műveleteket hajt végre. Az IPS-rendszerek riasztásokat jelezhetnek, eldobhatják a káros adatokat, blokkolhatják a forráscímeket, és visszaállíthatják a kapcsolatokat a további támadások megelőzése érdekében.

A hamis pozitívumok számának minimalizálása érdekében az IPS-rendszerek különbséget tesznek a valódi fenyegetések és a jóindulatú adatok között. A behatolás-megelőzési rendszerek ezt különféle technikákkal érik el, beleértve az aláírás alapú észlelést, amely a kihasználások ismert mintáira támaszkodik; anomália alapú észlelés, amely összehasonlítja a hálózati tevékenységet a megállapított alapvonalakkal; és házirend alapú észlelés, amely a rendszergazdák által konfigurált speciális biztonsági szabályokat kényszeríti ki. Ezek a módszerek biztosítják, hogy csak az engedélyezett hozzáférés engedélyezett.

Tűzfal vs. behatolás-megelőzési rendszer vs. behatolásészlelő rendszer?

Hasonlítsuk össze őket!

| Firewall | IPS | IDS | |

| Cél | Egy hálózati biztonsági eszköz, amely előre meghatározott biztonsági szabályok alapján szűri a bejövő és kimenő forgalmat. | Olyan eszköz, amely a forgalom elemzésével valós időben ellenőrzi és megelőzi az azonosított fenyegetéseket. | Olyan rendszer, amely figyeli a hálózati vagy rendszertevékenységeket rosszindulatú tevékenységek vagy irányelvsértések szempontjából. |

| Működés | Szűri a forgalmat a címekre és portszámokra alkalmazott szabályok alapján. | Megvizsgálja a forgalmat valós idejű támadások szempontjából, és beavatkozik, hogy megállítsa azokat észleléskor. | Figyeli a forgalmat, és riasztásokat generál, támadási mintákat vagy rendellenességeket keres. |

| Konfigurációs mód | Inline vagy transzparens módban működik a hálózat határán. | Általában inline, a tűzfal után helyezkedik el a hálózati rétegen belül. | Általában felügyeleti módban működik, nincs összhangban a forgalommal. |

| Forgalomkezelés | A hálózati forgalom elsődleges útvonalának kell lennie. | A tűzfal után elhelyezve a szűrt forgalom vizsgálatára. | Elemezi a forgalmat, miután az áthaladt a tűzfalon. |

| Elhelyezés | A hálózat peremén található, mint kezdeti védelmi vonal. | Közvetlenül a tűzfal után, a belső hálózat előtt helyezkedik el. | A hálózaton belül található, jellemzően az IPS után a mélyebb forgalomelemzés érdekében. |

| Válasz az illetéktelen forgalomra | A szabály kiértékelése alapján blokkolja vagy engedélyezi a forgalmat. | Aktívan megakadályozza az észlelt fenyegetések előrehaladását. | Riasztásokat ad ki, ha gyanús tevékenységeket észlel. |

Működhet-e együtt a tűzfal és az IDS vagy az IPS?

A tűzfalak, a behatolásérzékelő rendszerek és a behatolásgátló rendszerek alapvető hálózati biztonsági összetevők. A mai modern megoldásokkal együtt tudnak átfogó biztonsági keretrendszert biztosítani.

A tűzfal elsődleges akadályként szolgál a hálózat szélén, előre meghatározott szabályok alapján figyeli és szabályozza a bejövő és kimenő forgalmat. A tűzfallal együttműködve az IDS elemzi a forgalmi mintákat az anomáliák észlelése érdekében, az IPS pedig megelőző lépéseket tesz az azonosított fenyegetésekkel szemben.

A rendszerek közötti együttműködés növeli a biztonságot. A tűzfal szűri a kezdeti forgalmat, míg az IDS és az IPS elemzi a szűrt forgalmat a lehetséges fenyegetések szempontjából. Ez a többrétegű megközelítés biztosítja, hogy még akkor is, ha a fenyegetés megkerüli a tűzfalat, az IDS figyelmeztetheti a rendszergazdákat a gyanús tevékenységekre, az IPS pedig meg tudja akadályozni, hogy a fenyegetés kárt okozzon. Az ilyen integráció robusztusabb biztonsági helyzetet tesz lehetővé, amely képes reagálni a biztonsági események széles körére.

A hálózatbiztonság terén a közelmúltban bekövetkezett fejlemények ezeknek az eszközöknek a konvergenciájához vezettek egységes megoldásokká. A következő generációs tűzfalak magukban foglalják a hagyományos tűzfalak funkcióit IDS- és IPS-képességekkel, egyetlen, hatékonyabb irányelv-érvényesítési pontot hozva létre. Ezek az egyesített rendszerek leegyszerűsítik a biztonsági infrastruktúrát, és átfogó adatokon (beleértve a felhasználói identitást is) alapuló házirendeket kényszeríthetnek ki, így árnyaltabb biztonsági ellenőrzéseket tesznek lehetővé.

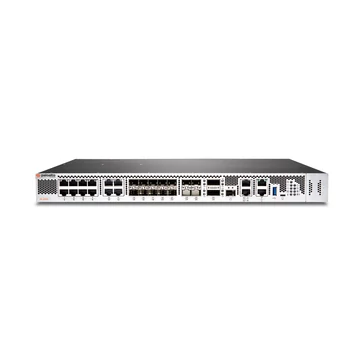

A Palo Alto Networks tűzfalai pontosan ilyenek. Ha szeretne többet megtudni a tűzfalazási lehetőségekről, esetleg tanácsot kérne a kivitelezéshez, keresse mérnökeinket a networkinginfo@syswind.hu címen!